一、基本情况

“银狐”木马(又名:“游蛇”“谷堕大盗”等)是近年兴起的远控窃密木马,2022年9月起开始活跃并越显猖獗,2023年3月被首次捕获并命名。2025年4月,国家计算机病毒应急处理中心和计算机病毒防治技术国家工程实验室依托国家计算机病毒协同分析平台,在中国境内连续捕获一系列针对我国网络用户的“银狐”家族木马病毒变种。

“银狐”木马病毒典型手法是:先感染、控制办公电脑(主要是Windows操作系统),采取“建群”“禁言”“发送恶意文件+图片”“转让群主”系列操作,主要利用未关闭退出的微信、钉钉、“浙政钉”等即时通讯软件,发送包含木马病毒的文件(如违规人员名单等结合当前主题教育的恶意压缩包)、恶意二维码及链接(如申领财政补贴、人才补贴、国补等结合当前政策性的虚假通知),诱导群内用户点击下载病毒文件,双击运行后释放木马,中马电脑即成为后续木马的传播源,或诱导用户通过支付宝、微信的“扫一扫”功能进入伪造网页,诱导受害人填写姓名、身份证号、银行卡号、验证码等重要信息,此内容实际被诈骗分子用于线上快捷支付,从而盗刷资金。

二、感染“银狐”木马病毒典型场景

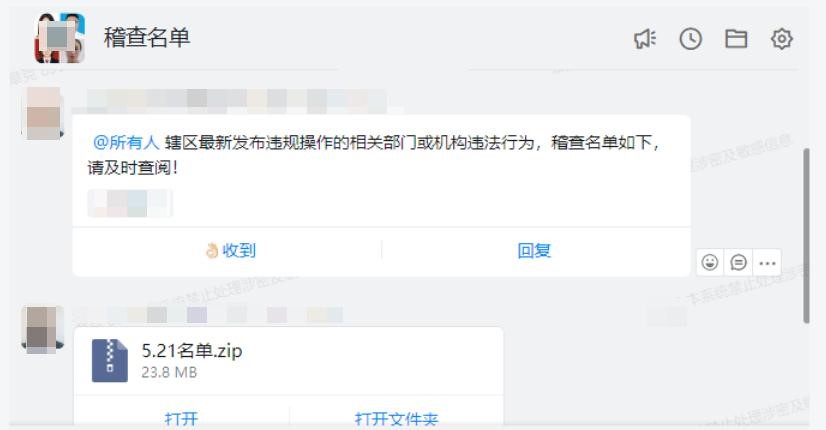

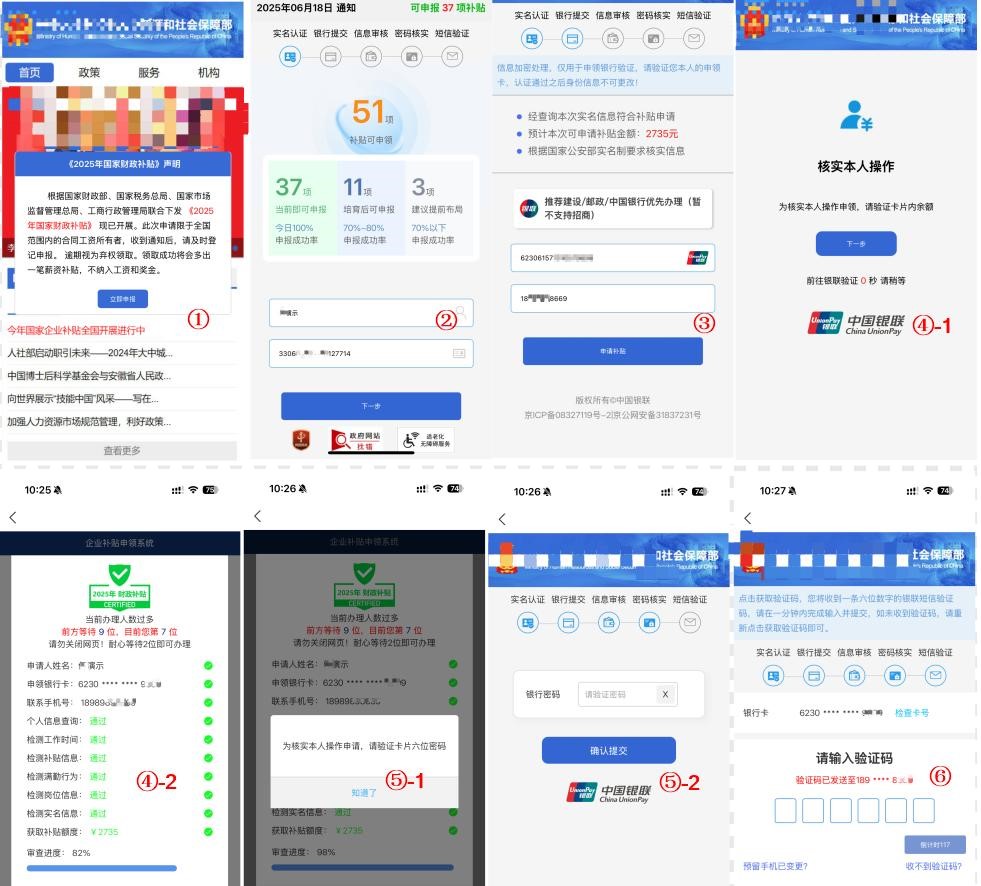

场景1:终端感染被控,建群传毒。办公电脑(Windows操作系统)感染“银狐”木马病毒,被不法分子远程操控,通过“浙政钉”创建大群(群名为一般为“XX补贴”“XX稽查”“XX通知”等)后,即时设置群禁言、发送“稽查名单”“违规通报”等带“银狐”木马病毒的文件(如图一),或者“社保工资补贴”“国家财政补贴”等相关信息的钓鱼网站二维码(如图二),然后立即转让群主并退群。

图一 群内发布带“银狐”木马病毒的文件

图二 群内发布钓鱼网站二维码

场景2:下载中毒文件,造成二次传播。被拉进群的工作人员,如未经确认直接下载带“银狐”木马病毒的文件,将导致自己的Windows操作系统同样感染“银狐”木马病毒,而被远程操控,开始病毒二次传播,后续同场景1。

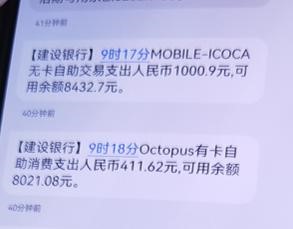

场景3:扫码被钓鱼,造成资金损失。被拉进群的工作人员,如未经确认直接扫群内伪装为“社保工资补贴”“国家财政补贴”的钓鱼网站二维码,将直连钓鱼网站,并在引导下进行如下操作,最终导致卡上资金被境外盗刷。

①扫码直连钓鱼网站首页,点击“立即申报”;

②进行实名认证:需输入姓名和身份证号码;

③申领银行验证:给出伪造的银行可领补贴金额,需输入银行卡号和手机号码申请补贴;

④-1,④-2提交信息审核:伪造审核过程,无具体操作;

⑤-1,⑤-2进行卡密核实:需提交银行卡密码;

⑥进行短信验证:需提交银联短信验证码,不法分子盗刷完成。

图三 钓鱼网站操作示例

图四 资金被盗刷示例

典型案例及问题分析

案例一:2025年5月,某省级单位工作人员办公电脑(Windows操作系统)感染“银狐”木马病毒,该人员下班后未关机,也未退出“浙政钉”应用,被不法分子远程操控该电脑并利用工作人员的“浙政钉”账号创建2个500人以上大群(群名:工资补贴),在群内发送“社保工资补贴”二维码相关诈骗信息,转让群主后并退群,造成诈骗信息大范围传播。

案例二:2025年5月,某市级单位工作人员被拉入“银狐”木马病毒感染远控创建的“稽查名单”大群,未经核实确认即点击下载群内带“银狐”木马病毒文件“违规操作稽查名单”,造成办公电脑(Windows操作系统)中毒,成为新的传播病毒受控主机,后续通过“浙政钉”创建2个500人以上大群,传播有关“社保局工资补贴”二维码等诈骗信息。

案例三:2025年6月,某市乡镇工作人员被拉入“银狐”木马病毒感染远控创建的“国家财政补贴”大群,未经核实确认、直接扫描群内伪装为补贴申领的钓鱼二维码,继而进入伪造的钓鱼网站,在输入本人银行卡、身份证号、手机验证码等信息后,导致资金被盗刷。

以上案例涉及相关单位办公电脑终端感染、被控、拉群传播病毒、银行账号盗刷等情况,暴露出以下问题:一是部分单位对“银狐”木马病毒隐蔽性、危害性认识不足,内部宣贯工作不到位,没有形成全员安全意识和联防联控的浓厚氛围;二是部分“浙政钉”管理员履职不到位,未有效落实“银狐”木马专杀工具安装、查杀措施,导致本单位发生“银狐”木马病毒感染并造成二次传播情况;三是部分工作人员网络安全意识薄弱,如对来源不明的文件、图片、二维码及链接缺乏甄别而点击访问,未落实网络安全行为规范,还存在下班不关机、离岗不退出“浙政钉”应用等问题。